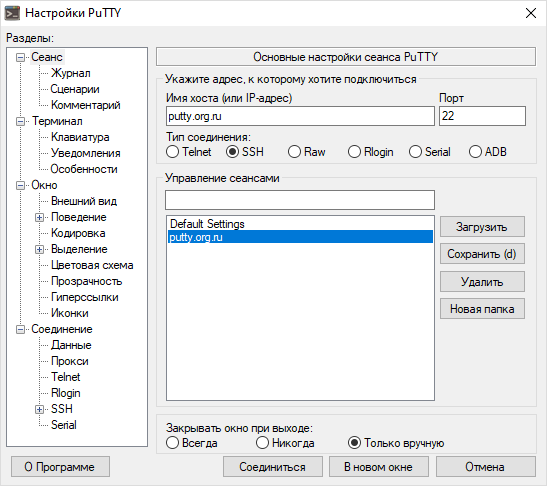

PuTTY: Telnet/SSH Клиент

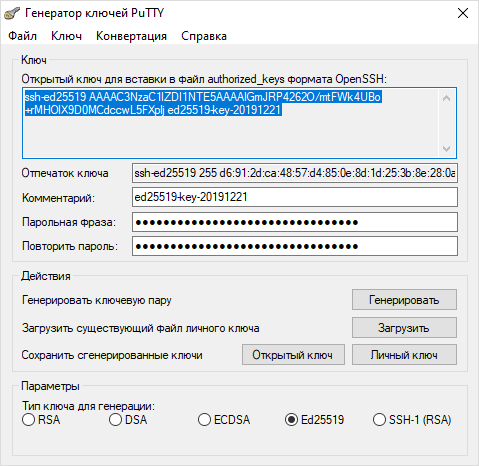

PuTTY — клиентская программа для работы с сетевыми протоколами Telnet, SSH, SCP, SFTP, для подключения по COM-порту и ZModem, утилита для генерации RSA, DSA, ECDSA, Ed25519 цифровых SSH-ключей.

PuTTY является свободным приложением с открытым исходным кодом, содержит реализацию сетевых протоколов SSH, Telnet, Rlogin, и распространяется под Open Source лицензией MIT.

Пакет PuTTY включает в себя несколько приложений:

- PuTTY: Telnet и SSH клиент

- PSCP: SCP клиент — копирование файлов по шифрованному протоколу с управлением из командной строки

- PSFTP: SFTP клиент — копирование файлов по SSH, подобно FTP

- PuTTYtel: отдельный Telnet клиент

- Plink: интерфейс командной строки к PuTTY

- Pageant: агент SSH-аутентификации для PuTTY, PSCP и Plink

- PuTTYgen: утилита для генерации SSH-ключей

Вы можете скачать и установить, как полный инсталлятор, так и каждый модуль по отдельности. На странице загрузки PuTTY представлены бинарные файлы под Windows, и исходные коды, в том числе и под Linux/Unix. Помимо официальных релизов и поддерживаемых ОС, существуют аддоны и модификации PuTTY, созданные сторонними разработчиками. А кроме основной документации, рекомендуем ознакомиться с особенностями русской версии PuTTY, часто задаваемыми вопросами FAQ, со статьями, прямо или косвенно связанными с работой PuTTY, SSH, и работе с Linux в целом, а также каталогом цветовых схем PuTTY.

Новости PuTTY

22.05.2026 — Релиз PuTTY 0.84

Релиз PuTTY 0.84 устраняет несколько незначительных уязвимостей безопасности и исправляет ряд ошибок, а также добавляет новые возможности, в частности: выполнение команд перед установкой соединения и (в Unix-версии) отображение частично составляемых Unicode-символов в процессе их набора.

Исправления безопасности:

- Исправлена удаленно вызываемая уязвимость двойного освобождения памяти (double-free) при обмене ключами RSA. (Способы выполнения произвольного кода через эту уязвимость не известны.)

- Исправлена ошибка, приводящая к аварийному завершению программы при проверке подписи NIST ECDSA. («assertion failure» — определенно не является уязвимостью для выполнения кода.)

- Исправлена ошибочная маркировка данных сеансов Telnet и Rlogin «знаком доверия» («trust sigil»), происходившая после аутентификации на прокси-сервере и потенциально позволявшая серверу имитировать повторный запрос пароля от прокси.

- Исправлен прием EdDSA-подписей со значением

s, большим или равным порядку базовой точки кривой (CVE-2026-4115).

Другие изменения:

- Добавлена возможность выполнить заданную команду перед установкой соединения, например, для wake-on-LAN или port knocking.

- В Unix-версии добавлено отображение «pre-edit text» (промежуточного состояния ввода) при наборе одного Unicode-символа последовательностью нажатий клавиш.

- Улучшена поддержка запуска графических инструментов в Unix-окружениях на базе Wayland (исправлены проблемы с запуском и оптимизирована производительность).

Исправления ошибок:

- Настройка SSH Certificate Authority в Unix завершалось ошибкой, если каталог конфигурации не был создан вручную.

- Исправлено ложное сообщение об ошибке «Network error: Socket is not connected» при аутентификации на некоторых HTTP-прокси.

- Отключение мигания курсора в Панели управления Windows при одновременном его включении в PuTTY больше не вызывает зацикливания.

08.02.2025 — Релиз PuTTY 0.83

Основные изменения:

- Поддержка

ML-KEM— стандартизированного NIST постквантового механизма обмена ключами. (В дополнение к NTRU Prime, поддерживаемому начиная с версии 0.78.) - Поддержка полных Unicode-имен файлов в диалогах выбора файлов Windows. (Однако в конфигурации сеанса такие имена пока не сохраняются.)

Другие изменения:

- В Unix-сборках на процессорах ARM включена установка флага

PSTATE.DIT(Data-Independent Timing) для защиты криптографических операций с постоянным временем выполнения. - В GTK/Unix-сборках шрифт по умолчанию изменен на клиентский

client:Monospace 12, что обеспечивает работоспособность в Wayland-окружениях. Добавлен механизм резервных шрифтов при недоступности настроенного шрифта. - В GTK-версии pterm исправлена установка переменной

DISPLAYв среде Wayland.

Исправления ошибок:

- Команда

psftp -b(пакетные файлы) снова работает. - Исправлен сбой «assertion failure» при разрыве SSH-соединения по таймауту при запросе на вход.

- Исправлен сбой Pageant при закрытии SSH-соединения в процессе ожидания ввода парольной фразы для отложенной расшифровки ключа.

- Отправка пустого ответа на

^E(answerback) приводила к зацикливанию. - Исправлено случайное обрезание содержимого некоторых полей конфигурации до 127 символов.

- Поддержка Windows XP была случайно нарушена и теперь восстановлена.

- Восстановлена совместимость со сторонними инструментами, автоматически заполняющими запросы на вход отправкой

^Mвместо Return./li> - Исправлена некорректная обработка изменения размера окна внешними инструментами, такими как FancyZones.

- Клавиши навигационного блока могли не работать в терминале на Unix.

- Протокол SUPDUP: операция

TDCRLтеперь очищает новую строку при переводе курсора.

Архив новостей:

- 22.05.2026 — PuTTY 0.84

- 08.02.2025 — PuTTY 0.83

- 27.11.2024 — PuTTY 0.82

- 15.04.2024 — PuTTY 0.81

- 18.12.2023 — PuTTY 0.80

- 26.08.2023 — PuTTY 0.79

- 29.10.2022 — PuTTY 0.78

- 27.05.2022 — PuTTY 0.77

- 17.07.2021 — PuTTY 0.76

- 08.05.2021 — PuTTY 0.75

- 27.06.2020 — PuTTY 0.74

- 21.12.2019 — PuTTY 0.73-RU-17

- 29.09.2019 — PuTTY 0.73

- 20.07.2019 — PuTTY 0.72

- 16.03.2019 — PuTTY 0.71

- 08.07.2017 — PuTTY 0.70

- 29.04.2017 — PuTTY 0.69

- 21.02.2017 — PuTTY 0.68

- 05.03.2016 — PuTTY 0.67

- 09.12.2015 — PuTTY 0.66-RU-16

- 07.11.2015 — PuTTY 0.66

- 25.07.2015 — PuTTY 0.65

- 28.02.2015 — PuTTY 0.64

- 15.05.2014 — PuTTY 0.63-RU-15

- 12.01.2014 — PuTTY 0.63-RU-14

- 11.11.2013 — PuTTY 0.63-RU-12

- 06.08.2013 — PuTTY 0.63

- 23.03.2013 — PuTTY 0.62-RU-11

- 21.01.2013 — PuTTY 0.62-RU-10

- 20.02.2012 — PuTTY 0.62-RU-9

- 10.12.2011 — PuTTY 0.62

- 02.10.2011 — PuTTY 0.61-RU-8

- 12.07.2011 — PuTTY 0.61

- 10.01.2011 — PuTTY 0.60-RU-7

- 17.12.2010 — PuTTY 0.60-RU-6

- 19.11.2010 — PuTTY 0.60-RU-5

- 29.04.2007 — PuTTY 0.60

- 24.01.2007 — PuTTY 0.59

- 05.04.2005 — PuTTY 0.58

- 20.02.2005 — PuTTY 0.57

- 26.10.2004 — PuTTY 0.56

- 03.08.2004 — PuTTY 0.55

- 12.02.2004 — PuTTY 0.54

- 12.11.2002 — PuTTY 0.53b

- 01.10.2002 — PuTTY 0.53

- 14.01.2002 — PuTTY 0.52

- 14.12.2000 — PuTTY 0.51

- 16.10.2000 — PuTTY 0.50

- 28.06.2000 — PuTTY 0.49

- 18.11.1999 — PuTTY 0.48

- 27.08.1999 — PuTTY 0.47

- 09.07.1999 — PuTTY 0.46

- 22.01.1999 — PuTTY 0.45